Fuite de données massive : votre adresse mail est-elle compromise ?

Un document combinant plus de 26 milliards de dossiers issus de différentes violations de données a été découvert. Vérifiez si vous êtes concerné.

De nombreux services touchés par des fuites de données

Ce mardi en fin de matinée, le site Cybernews et le chercheur Bob Dyachenko ont révélé la circulation d’un document de 12 téraoctets, contenant plus de 26 milliards de dossiers et constituant « très certainement la plus grande fuite de données jamais découverte ». Surnommée « la mère de toutes les violations » (Mother of all Breaches ou MOAB en anglais), ce document représente une compilation de données issues de nombreuses violations antérieures. À cette heure, l’auteur de ce document demeure inconnu. Cybernews précise toutefois que, s’agissant d’une agrégation, il est très probable que la MOAB contienne des doublons.

Cet ensemble de données est extrêmement dangereux, car des cybercriminels pourraient utiliser les informations agrégées pour un large éventail d’attaques, y compris de l’usurpation d’identité, des systèmes sophistiqués d’hameçonnage, des cyberattaques ciblées et de l’accès non autorisé à des comptes personnels et sensibles, précise Cybernews.

Parmi les plateformes concernées par ce document, on retrouve Tencent (WeChat), Weibo, X, Deezer, LinekdIn ou encore Canva.

Ces derniers jours, de nombreuses fuites de données se sont succédées. En milieu de semaine dernière, le site spécialisé Hack Maniac dévoilait sur son compte X la mise en vente de plus de 15 millions de données personnelles des utilisateurs de l’outil de gestion de projet Trello. Quelques jours plus tard, le média Bleeding Computer identifiait une fuite d’une ampleur similaire, touchant la société de holding loanDepot.

Les mesures à prendre pour sécuriser vos données

1. Vérifier si votre adresse email a été compromise

Les fuites de données sont le fruit d’une exploitation, par les cyberattaquants, de vulnérabilités informatiques au sein des différents services. Si vous utilisez une des nombreuses plateformes touchées, il est possible que vous soyez concerné par une de ces violations de données.

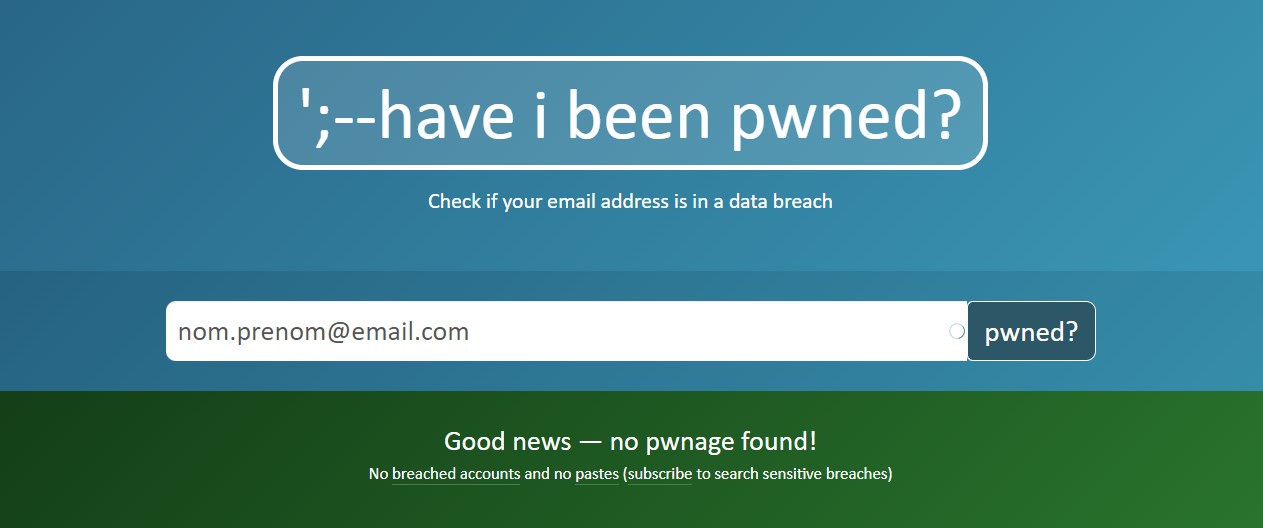

Pour savoir si votre adresse e-mail a été compromise, vous pouvez vous rendre sur le site de Have I Been Pwned ou de Cybernews. Il vous suffit alors d’entrer votre adresse email pour découvrir si elle a fait l’objet d’une fuite.

2. Changer vos mots de passe et sécuriser vos accès

Bien sûr, si votre adresse e-mail se retrouve compromise, il est impératif de changer vos identifiants. Dans cette procédure, quelques règles sont à respecter pour limiter les risques. Tout d’abord, il est recommandé d’utiliser un mot de passe différent pour chaque service. Celui-ci doit être assez long – au moins 12 caractères – et utiliser des caractères variés (chiffres, majuscules, minuscules, caractères spéciaux), comme le révèle une étude de Specops Software.

Mais cette démarche peut s’avérer fastidieuse, et il est presque impossible de retenir un si grand nombre de mots de passe complexes. Pour simplifier l’organisation de vos accès, il est possible d’utiliser un gestionnaire de mots de passe. Ce type de plateforme vous permet d’enregistrer vos accès dans un coffre-fort numérique. Ainsi, chacun de vos comptes dispose d’un mot de passe différent et sécurisé, mais vous n’avez à retenir que celui de votre coffre-fort.

3. Opter pour la double authentification

Enfin, pour une sécurité renforcée, il est préférable d’opter pour une authentification à deux facteurs lorsque cela est possible. Trois méthodes existent : le SMS, la notification, l’application ou la clé de sécurité. Généralement, il est recommandé d’opter pour une application, car elle combine sécurité et facilité d’utilisation.

Double authentification : définition et méthodes à connaître