Cybersécurité : un guide pratique pour accompagner les startups tout au long de leur cycle de vie

Pour accompagner les startups particulièrement vulnérables aux cyberattaques, mais pour qui la cybersécurité est souvent reléguée au second plan, l’ANSSI et la French Tech publient un guide pratique, de l’idéation au passage à l’échelle.

Alors que les cyberattaques progressent fortement, touchant de plus en plus les petites et les jeunes entreprises, notamment via des attaques par rançongiciel, la cybersécurité est souvent placée au second plan dans les startups. Elles cumulent en effet plusieurs problématiques : des équipes réduites, des moyens limités et des compétences encore en développement dans ce domaine.

Pour y remédier, l’ANSSI et la Mission French Tech viennent de publier un guide pratique destiné à accompagner les startups du numérique. L’objectif : faire de la sécurité informatique un pilier stratégique et un levier de compétitivité, sans freiner leur agilité, et ce tout au long de leur cycle de vie.

Définition d’une startup du numérique, pour l'ANSSI et la French Tech

Spécifiquement, une startup du numérique propose des biens ou services en lien avec les technologies de l’information et de la communication (TIC), quels que soient les secteurs d’activité », précise le guide.

13 enjeux de sécurité dans le parcours type d’une startup du numérique

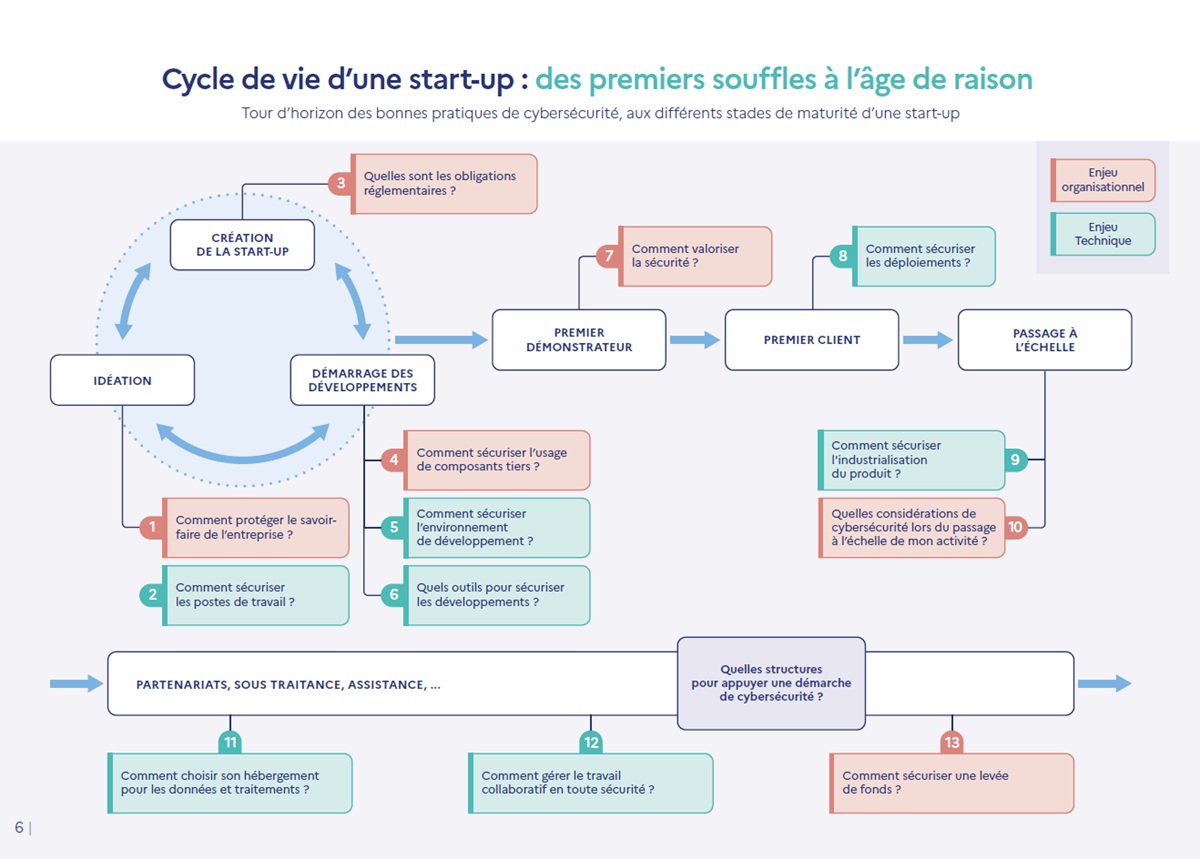

Le guide co-édité par l’ANSSI et la Mission French Tech s’ouvre sur une frise récapitulant le cycle de vie d’une startup du numérique à ses différents stades de maturité, de l’idéation au passage à l’échelle (voir l’image de une). Ce sont ainsi 13 enjeux qui sont ici mis en lumière, correspondant à des étapes clés de la vie d’une entreprise. Pour chacune d’elles, une fiche pratique y est associée, avec une présentation synthétique des risques et des recommandations concrètes et adaptées à suivre.

Voici les 13 étapes identifiées dans ce guide de cybersécurité dédié aux startups :

- Comment protéger le savoir-faire de l’entreprise ?

- Comment sécuriser les postes de travail ?

- Quelles sont les obligations réglementaires ?

- Comment sécuriser l’usage de composants tiers ?

- Comment sécuriser l’environnement de développement ?

- Quels outils pour sécuriser les développements ?

- Comment valoriser la sécurité ?

- Comment sécuriser les déploiements ?

- Comment sécuriser l’industrialisation du produit ?

- Quelles considérations de cybersécurité lors du passage à l’échelle de mon activité ?

- Comment choisir son hébergement pour les données et traitements ?

- Comment gérer le travail collaboratif en toute sécurité ?

- Comment sécuriser une levée de fonds ?

Le document est un compagnon de route pour les fondateurs, les CTO et les équipes qui veulent bâtir des entreprises solides, sans sacrifier leur souplesse : des principes clairs, des réflexes concrets, des outils activables pour sécuriser les infrastructures, protéger les données et instaurer une culture de la vigilance. Il s’adresse également aux incubateurs et accélérateurs qui souhaitent intégrer la cybersécurité à leur offre de services.

Développement et déploiement : deux étapes à ne pas négliger en cybersécurité

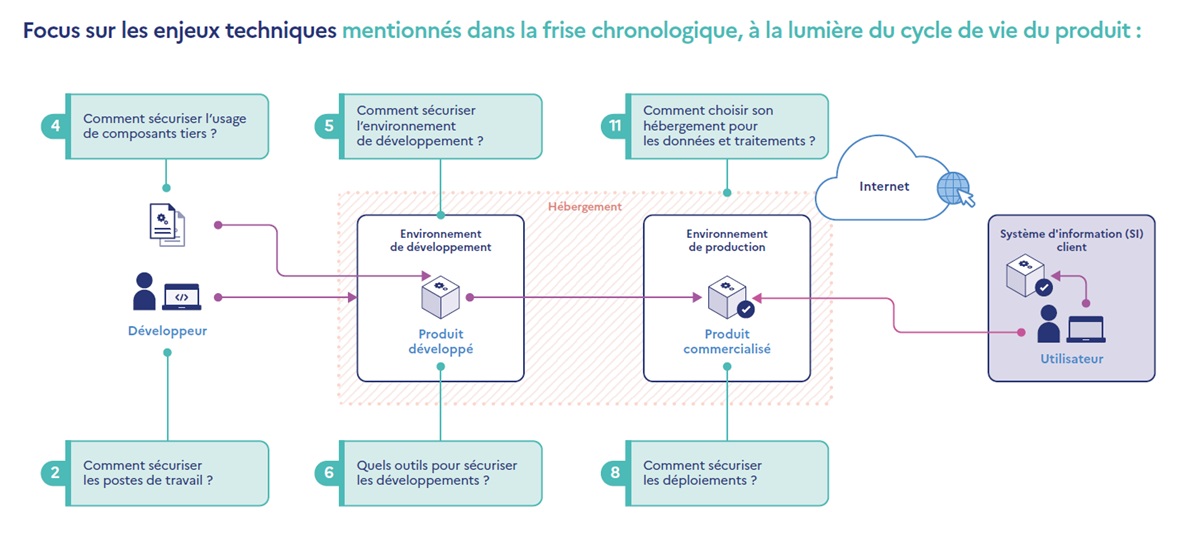

Parmi les différents enjeux mentionnés dans ce guide, la sécurité de l’environnement de développement et celle des déploiements représentent deux étapes essentielles dans le lancement d’un produit. Ce ne sont pas les seules, mais elles illustrent bien la philosophie du guide : anticiper les risques à chaque moment clé, plutôt que de les subir. Car c’est souvent dans ces phases techniques, perçues comme le cœur de métier des développeurs, que les bonnes pratiques de sécurité sont les plus facilement négligées, faute de temps ou de sensibilisation. Tour d’horizon des bonnes pratiques partagées par l’ANSSI et la Mission French Tech sur ces deux points.

Sécuriser l’environnement de développement : protéger le cœur du produit

L’environnement de développement concentre ce que la startup a de plus précieux : le code source du produit, les données d’identification, les configurations techniques. C’est à la fois le reflet du savoir-faire de l’entreprise et le point de départ de tout ce qui sera livré au client. Si cet environnement est compromis, c’est l’intégrité du produit final qui est menacée, et avec elle celle des clients qui l’utilisent.

Les attaques ciblant la chaîne d’approvisionnement logicielle sont en constante augmentation, et les environnements de développement mal sécurisés en sont souvent la porte d’entrée. Pour une startup en phase de croissance, où chaque développeur dispose parfois d’un accès large à l’ensemble du système, les risques de fuite de propriété intellectuelle ou d’exposition des clients à des cyberattaques sont particulièrement élevés.

Les bonnes pratiques pour sécuriser son environnement de développement

Pour pallier ces risques, le guide recommande de :

- Appliquer le principe du moindre privilège : n’accorder à chaque développeur que les accès strictement nécessaires à ses tâches,

- Ne jamais stocker de données sensibles de production dans l’environnement de développement,

- Signer les commits pour vérifier l’intégrité et l’origine du code source,

- Mettre en place la relecture de code par un pair, sous l’angle de la cybersécurité,

- Ne jamais stocker de mots de passe ou de clés en clair, généraliser les gestionnaires de secrets,

- Maintenir à jour tous les composants de l’environnement de développement,

- Former les développeurs aux bonnes pratiques de sécurité et de développement sécurisé.

Sécuriser les déploiements : une étape critique pour la production

Le déploiement correspond au moment où le code source devient un produit livré au client. Cette phase est particulièrement sensible car elle impacte directement la production : un incident peut affecter le fonctionnement de la startup, sa réputation, voire son équilibre économique. Le risque est d’autant plus élevé que les déploiements impliquent souvent plusieurs fournisseurs avec des niveaux de maturité différents, et que l’automatisation croissante via le Cloud crée de nouvelles surfaces d’exposition. Un code malveillant déployé en production, une configuration mal sécurisée ou un correctif de sécurité non appliqué peuvent avoir des conséquences immédiates et difficiles à maîtriser.

Les bonnes pratiques pour sécuriser ses déploiements

Pour cette étape critique, le guide préconise de mettre en place les actions suivantes :

- Automatiser les processus d’intégration et de déploiement,

- Signer les éléments logiciels construits (artefacts) pour vérifier leur intégrité avant la mise en production,

- Limiter les privilèges des comptes d’administration et réviser ces droits tous les six mois,

- Séparer l’environnement d’intégration de l’environnement de déploiement,

- Mettre en place des mécanismes de retour en arrière en cas d’incident,

- Journaliser les activités pour faciliter l’investigation en cas de problème.

Pour aller plus loin, le guide est disponible en téléchargement gratuit sur le site de l’ANSSI.